Qué es NAT en redes

Qué es NAT en redes

NAT (Network Address Translation) permite a los dispositivos de una red privada compartir una única dirección IP pública al conectarse a Internet. Es esencial para conservar direcciones IPv4 y mejorar la seguridad al ocultar las IP internas de los equipos.

El dispositivo principalmente encargado de realizar dicha tarea es el router (o enrutador). Generalmente, situado en el borde de la red. Traduce las direcciones IP privadas de una red local (como la de tu casa o empresa) a una dirección IP pública usada para comunicarse con Internet.

Motivo

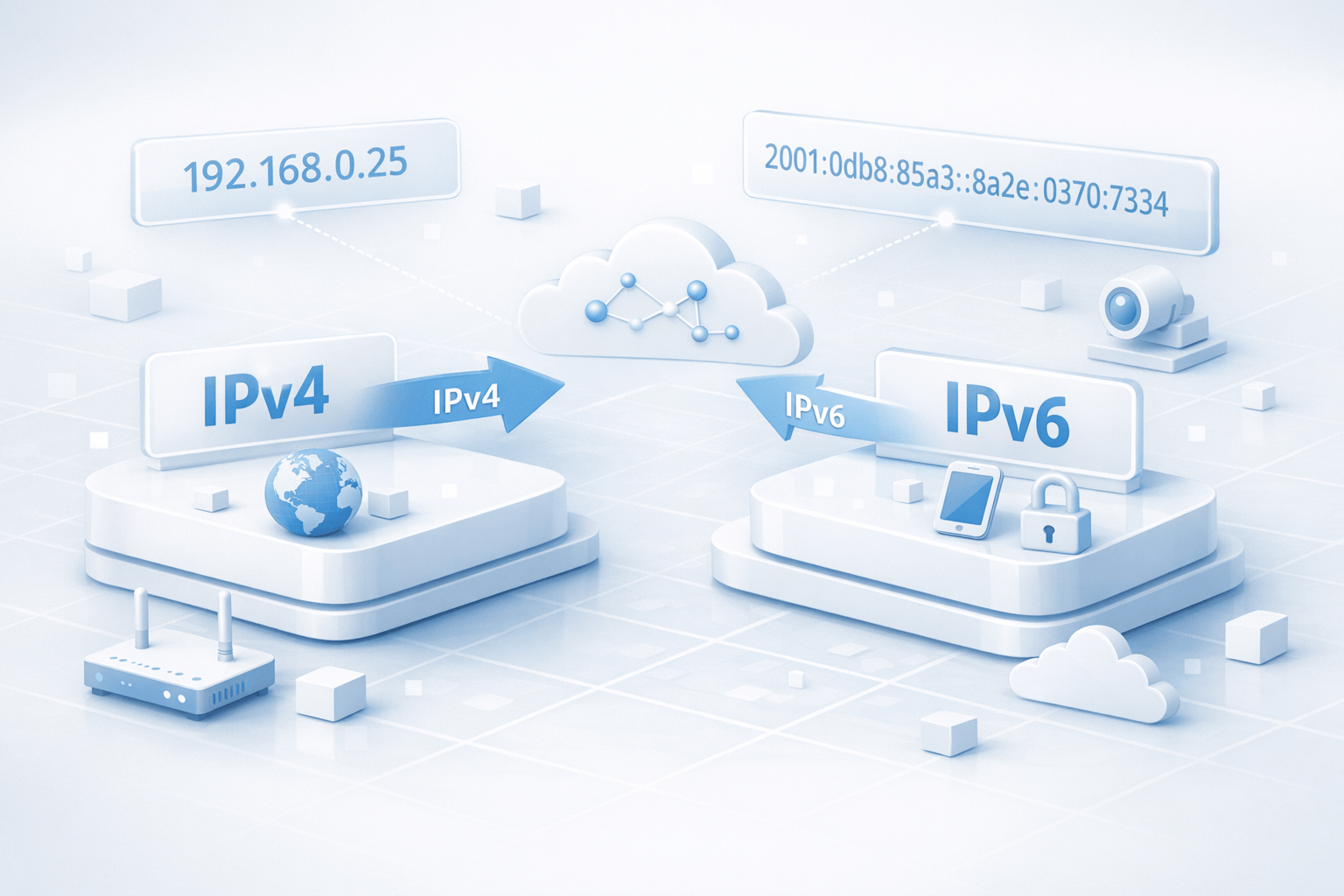

El número de direcciones IPv4 disponibles es limitado (solo unos 4,294 millones). NAT permite que múltiples dispositivos compartan una misma dirección pública.

Ejemplo

En una oficina, cada computadora tiene una IP privada (por ejemplo, 192.168.1.x), pero todas salen a Internet usando la misma IP pública del router.

Cómo funciona

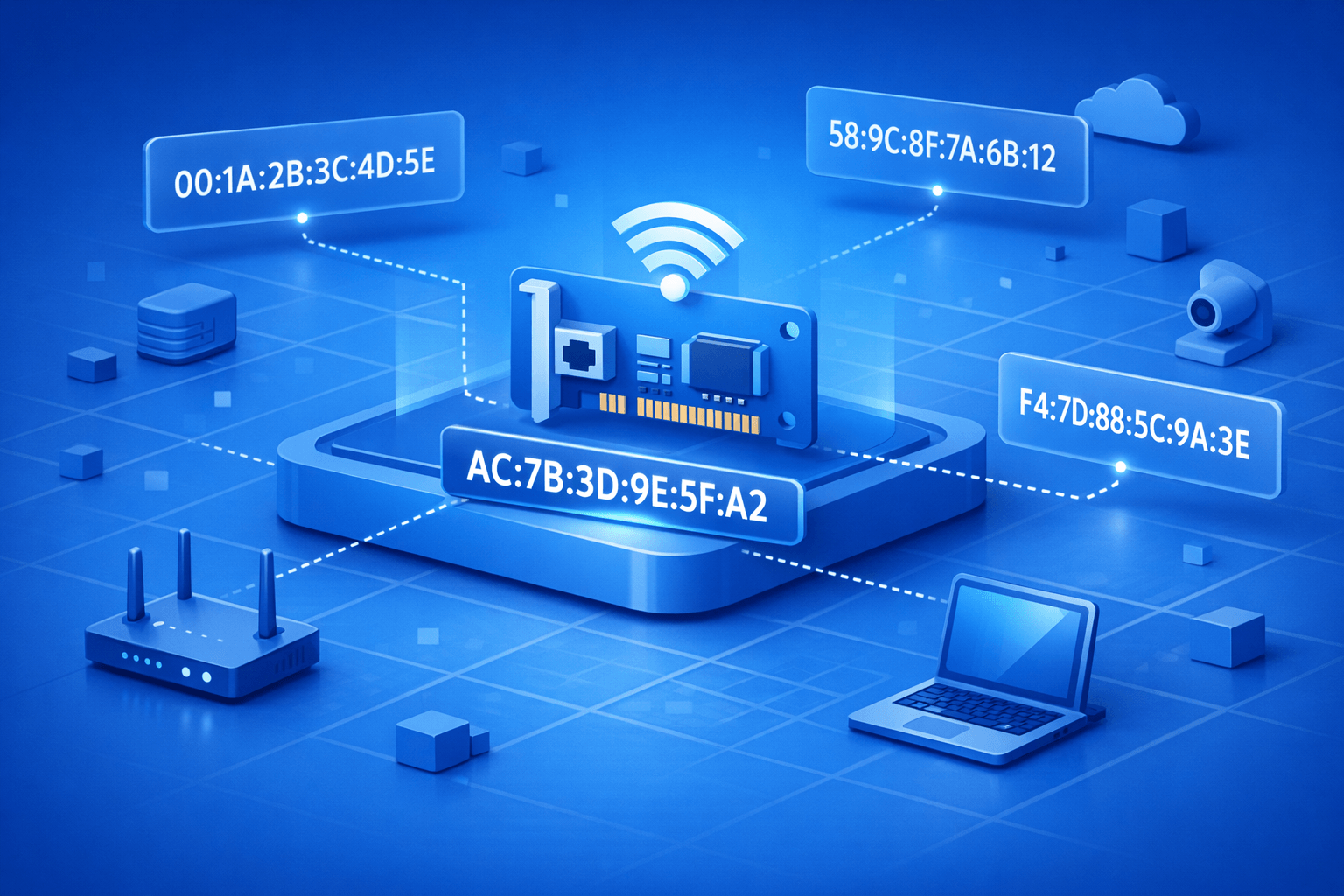

- Traducción de salida: Cuando un dispositivo interno (como tu laptop) envía una solicitud a Internet, el router NAT reemplaza su IP privada por la IP pública del router.

- Tabla de correspondencia: El router guarda una tabla que relaciona cada conexión interna con su puerto de salida.

- Traducción de entrada: Cuando el servidor externo responde, el router usa esa tabla para reenviar la respuesta al dispositivo correcto dentro de la red.

Ventajas

- Conserva direcciones IPv4.

- Añade una capa de seguridad al ocultar las IP internas.

- Facilita la administración de redes domésticas y corporativas.

Desventajas

- Puede complicar el acceso remoto o la configuración de servidores internos.

- Introduce una ligera latencia por la traducción de direcciones.

IPv6

Con IPv6 se evita el problema de direcciones IP no disponibles que se presenta en IPv4. De esta manera, NAT ya no sería necesario para la conservación de IPs. Sin embargo, sigue siendo útil como capa de seguridad adicional en muchas redes actuales.