Cloud Server

Cloud Server le permite obtener su propio servidor en nuestra Nube mediante una tarifa plana mensual.

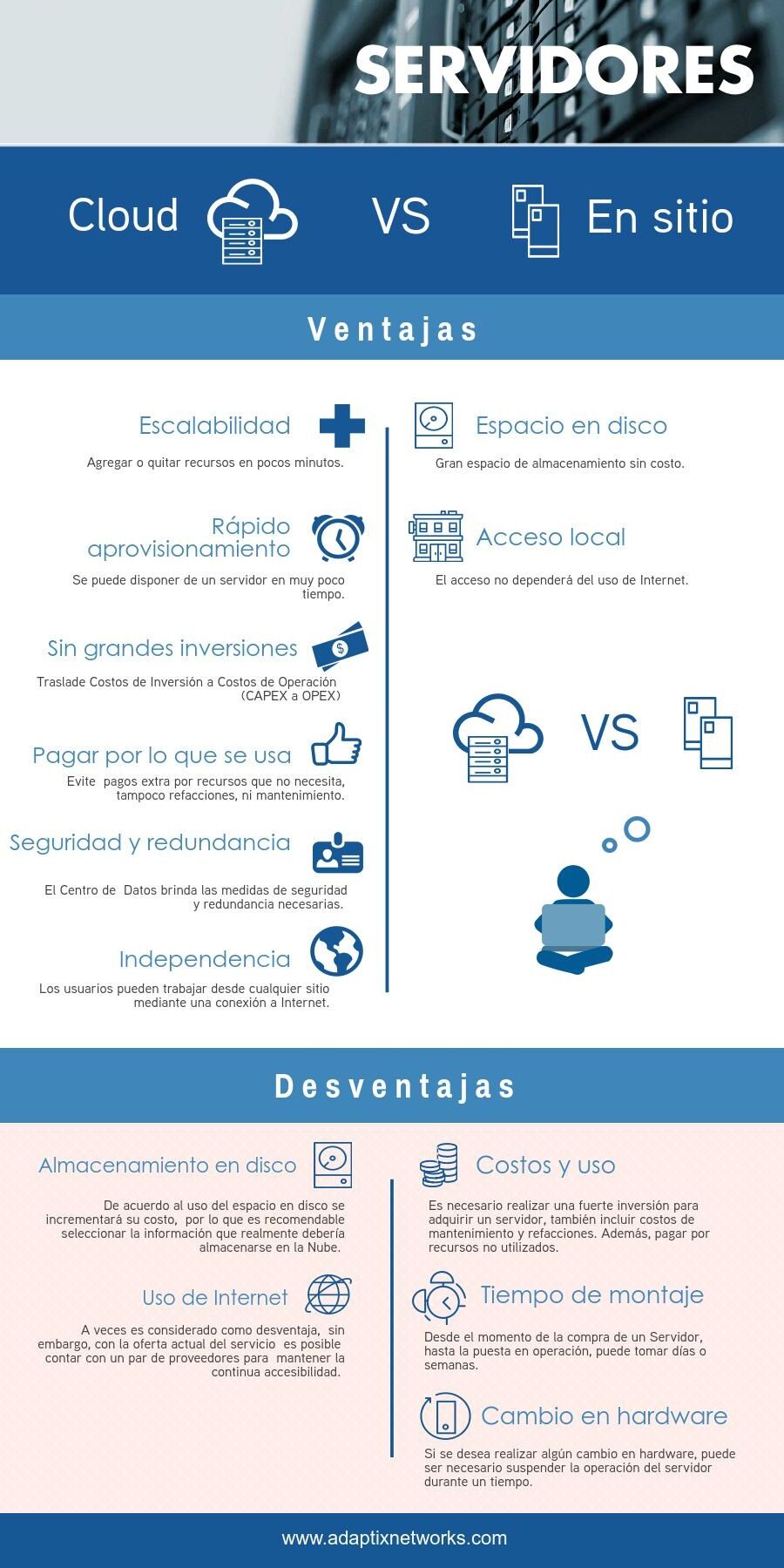

Algunas ventajas de nuestro servicio:

- Alta confiabilidad, garantizamos una disponibilidad del 99.9%.

- Gran poder de cómputo, permite realizar una configuración de acuerdo a sus necesidades.

- Escalabilidad, puede hacer crecer su Cloud Server en minutos.

- Seguridad, se agregan reglas de Firewall para controlar el acceso.

- Mantenimiento, sin preocupaciones de hardware, nosotros nos encargamos de ello.

Nuestro servicio también brinda algunas ventajas frente a otras soluciones conocidas en el mercado. Por ejemplo, algunas de ellas tienen tantas opciones que se vuelve complicado seleccionar una configuración adecuada, incluso muchos usuarios seleccionan una instancia equivocada más por el costo que por la funcionalidad. Nosotros podemos guiarle para despejar dudas respecto a este proceso.

Otro punto a destacar es el soporte técnico y el respaldo de información, en otros servicios corre por cuenta del usuario o bien tiene un costo adicional. Nuestros Cloud Servers incluyen respaldos cada 4 horas con retención de 30 días (es decir, se puede recuperar desde un archivo, una carpeta o el servidor entero de 180 puntos de recuperación) además de soporte técnico incluido.

Nuestros Servicios Cloud representan una alternativa para la implementación de nuevas políticas de trabajo que gran parte de las empresas están buscando. Por ello, le invitamos a ponerse en contacto con nosotros para proveerle más información respecto al apoyo que Adaptix Networks puede brindar específicamente a su empresa, así como los casos de éxito con nuestros clientes.